Criptografía

Criptografía para la seguridad en informática

Shafrira Goldwasser (1958, EE.UU.) es profesora de Ingeniería Electrónica y Ciencia Computacional en el Massachusetts Institute of Technology (MIT), y profesora de ciencias matemáticas en el Weizmann Institute of Science, en Israel. Entre sus muchos logros en las ciencias computacionales destaca la construcción de los fundamentos teóricos de la criptografía moderna. Estos trabajos, juntos al desarrollo de nuevos métodos para comprobar la validez de pruebas matemáticas dentro de la teoría de la complejidad, le hicieron merecedora del Premio Turing en 2012.

Junto a otros premiados con este galardón, la Medalla Fields y los premios Abel y Nevanlinna, Shafrira Goldwasser, forma parte del primer Heidelberg Laureate Forum, que reúne durante una semana a 200 jóvenes investigadores con estos líderes científicos, con el objetivo de transferir el conocimiento y la experiencia entre diferentes generaciones. Es la única mujer de los 40 ‘laureados’.

¿Cuál cree que es el papel de las Ciencias de Computación Teórica frente al resto de las ciencias?

Las ciencias computacionales están presentes en casi todas las otras ciencias. Muchos de los problemas son problemas computacionales, a veces de manera evidente y otras no. Procesos del cambio climático, de la física, de la biología… pueden ser estudiados como problemas de computación. El cuerpo humano es una computadora, en la que se desarrollan procesos complejos. La ciencias de computación teóricas pueden ayudar a modelar lo que está sucediendo de manera apropiada, para saber cuán rápido avanzan los procesos, o cómo modificar los resultados.

Usted trabaja específicamente en criptografía, ¿cuales son los grandes retos de este campo?

En el pasado cuando hablábamos de encriptación hablábamos de privacidad: encriptación y desencriptación. Ahora estamos desarrollando la llamada criptografía funcional, que no desencripta todo el mensaje, solo ciertos trozos que responden a determinada búsqueda y mantiene en secreto el resto. Hay nuevos métodos que permiten operar sobre el mensaje encriptado, obtener el resultado que buscas, y con las claves solo desencriptar esta parte de la información.

¿Qué aplicaciones puede tener este nuevo método?

Por ejemplo en los sistemas de vigilancia. Ahora hay cámaras por todas partes, y la vigilancia, que es necesaria en un sentido, es también un problema porque puede atentar contra la privacidad de las personas. Una solución podría ser que toda la información registrada en las cámaras fuera encriptada. Cuando alguien, por alguna razón concreta, necesitara cierta información contenida en el registro, se podría hacer ese procesado manteniendo la encriptación, y tendrás el resultado encriptado. Podrías encontrar a un sospechoso sin recibir ninguna otra información. También en el correo encriptado: un tercero podría tener la capacidad de saber si un mensaje recibido encriptado es spam, pero nada más.

Cual cree que es la situación de la criptografía hoy, ¿podemos decir que se ha conseguido un protocolo 100% seguro?

El nivel de inviolabilidad de las técnicas más avanzadas es muy alto. Si alguien pudiera romper estos códigos en un tiempo alcanzable significaría que habría encontrado la respuesta a grandes problemas abiertos de las matemáticas, que los científicos, desde los tiempos de Gauss, no han sabido resolver. Siempre es posible, y podría ser que alguien lo resuelva de manera más rápida, pero hoy en día creemos que es imposible.

…

…

¿Qué importancia cree que tendrá la teoría cuántica en la criptografía en el futuro?

Creo que es una dirección muy interesante, ya que la seguridad basada en la teoría cuántica se basa en principios, que no pueden reducirse a problemas matemáticos, que potencialmente podrían ser resueltos. Pero en este momento todavía no lo veo posible porque el tipo de equipo necesario para transmitir y recibir señales cuánticas es muy sofisticado, y de hecho no existe todavía. Me cuesta imaginar cómo el mundo podría estar contactado de esta manera. Pero en términos teóricos es fascinante.

Entrevista completa en: sinc

El nuevo sistema de criptografía cuántica que desarrolla Toshiba ofrece privacidad absoluta, según aseguran, a prueba espionajes y curiosos. Durante los últimos meses cuando hablamos de seguridad en la red, inmediatamente pensamos en la NSA y por supuesto en su programa de vigilancia PRISM. Y es que desde que Edward Snowden revelara toda la información acerca del espionaje que las agencias de inteligencia estadounidenses mantienen con, prácticamente, casi todo el mundo, muchos nos cuestionamos las medidas de seguridad que tomamos en nuestros dispositivos, y un buen sistema de criptografía puede ser una buena forma de aislar a los ojos curiosos de nuestros datos privados.

Toshiba asegura estar trabajando en un nuevo sistema de criptografía cuántica, según aseguran, que servirá para proteger los datos e información de cualquier persona, desde un agente secreto de una oficina de inteligencia, un presidente de algún país (para evitar nuevos casos como el espionaje al presidente de México), o cualquier persona que desee privacidad absoluta de sus datos. ¿Acaso alguien no la desea? Una tecnología prometedora, pero aún en pleno desarrolloEl principal problema, por así decirlo, de las soluciones de seguridad a base de sistemas de criptografía cuántica, es que su desarrollo está aún muy verde, por así decirlo, este tipo de criptografía tiene aún un largo camino por recorrer antes de ser una solución viable (¿comercial?) para todas las personas.

Eso sí, cuando esté lista, podría realmente ser impenetrable, al menos en teoría. La criptografía cuántica, como su nombre lo indica, hace uso de la física cuántica para prometer que la información enviada desde un punto “A” llegue a un punto “B” sin posibilidad de ser interceptada, ni siquiera por la NSA, MI-6, KGB, o cualquier agente secreto de película, o agente externo. La teoría indica que nadie puede interceptar o intentar modificar un sistema cuántico sin perturbarlo, lo que dejaría evidencia clara de la filtración, o quizás destruiría la información en el proceso, algo que es parte de los propósitos de los investigadores de Toshiba.

Esta investigación es bastante costosa, por lo que ciertamente tendremos que esperar un buen tiempo antes de verla como una realidad. Aún así, promete ser una solución realmente segura para la privacidad. Como menciona Andrew Shields, director del grupo de información cuántica en los cuarteles europeos de investigación de Toshiba: Este tipo de sistemas sencillamente no pueden ser derrotados por ningún tipo de avance en la computación, ni nigún algoritmo matemático o ingeniería complicada. Las leyes de la física no pueden romperse, y esto es lo que ofrece completa seguridad. Si bien ya hay empresas que ya ofrecen sistemas de seguridad relacionados en parte a la física cuántica, son extremadamente costosos. Lo que desea Toshiba es ofrecer este protocolo a todo mundo, y esperemos que lo logre muy pronto.

Fuente: ALT1040

Licencia CC

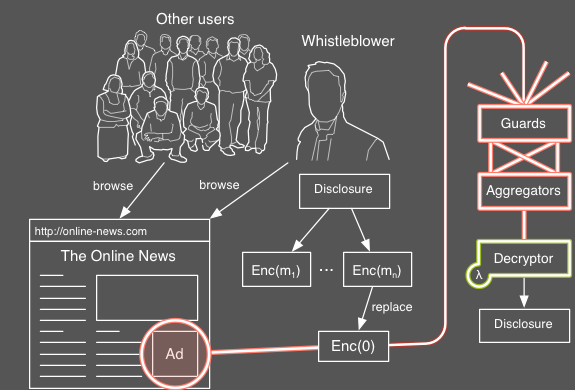

Investigadores alemanes están desarrollando un sistema basado en anuncios, para permitir a confidentes filtrar información de forma segura a través de un navegador web. AdLeaks es el nombre del sistema que minimizará el riesgo para denunciantes que quieran airear trapos tan sucios como el caso PRISM, destapado por Edward Snowden.

Según sus creadores, AdLeaks hará posible la transmisión segura de información, evitando los sistemas de vigilancia de gran alcance que tienen algunos gobiernos, para controlar todo lo que circula en Internet. Estos sistemas han podido hasta ahora superar el anonimato que proporcionan redes como Tor.

AdLeaks ha nacido en la Freie Universität Berlin. La filosofía del proyecto escamuflar la información del confidente entre el ruido de anuncios y los picos de tráfico de la Red. AdLeaks utiliza anuncios en Internet para enviar código compatible con la mayoría de sitios web, que cifra y transmite mensajes sin contenido a los servidores de AdLeaks.

El denunciante tendrá que añadir otra pieza de código a su navegador, que se obtiene con facilidad a través de un código QR. El navegador modificado será capaz de cifrar y enviar mensajes confidenciales, en sustitución de los vacíos, cada vez que visite una web que tenga ese tipo de anuncios.

Ampliar en; GENBETA

Licencia CC

Manejando los fotones individuales, la criptografía cuántica de variables discretas se pueden utilizar a través de largas distancias, pero su uso es complicado. Con las variables continuas, se hace posible con medios habituales de telecomunicaciones, pero grandes distancias permanecen intransitables. Con 80 kilometros, investigadores franceses han logrado un hito en el progreso de esta técnica de seguridad de la información en internet.

El fenómeno del entrelazamiento cuántico se descubrió teóticamente por Einstein y Schrödinger en 1930. Este fenómeno se encuentra en el corazón de la famosa paradoja EPR, cuya existencia se ha comprobado en 1982 por Alain Aspect y sus colegas.

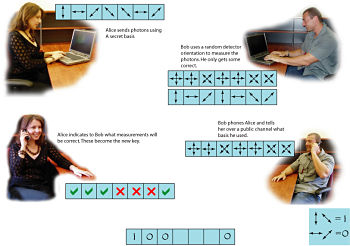

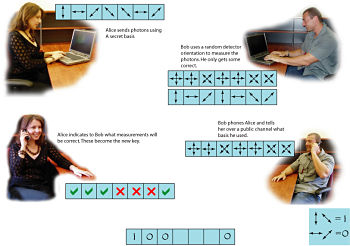

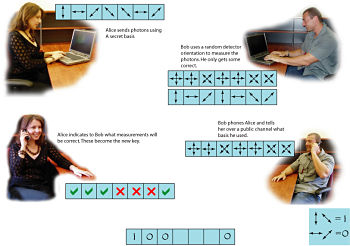

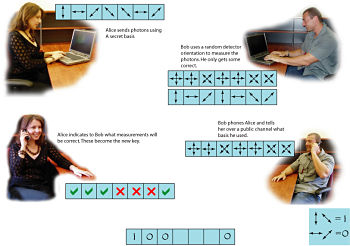

El fenómeno de entrelazamiento cuántico se puede utilizar para transmitir fielmente una clave de cifrado basada en el uso de los números primos, usando lo que se llama el protocolo E91, propuesto en 1991 por Artur Ekert. Pero esta no es la única forma de utilizar las leyes de la mecánica cuántica para distribuir claves en criptografía. El protocolo BB84 propuesto por Charles H. Bennett y Gilles Brassard en 1984, por ejemplo, no utiliza el fenómeno de entrelazamiento.

De hecho, el punto importante es usar la física cuántica para garantizar que la transmisión de una clave (Quantum Key Distribution QKD en Inglés) no fue interceptado por un espía.

Paquetes de ondas en lugar de fotones polarizados

La criptografía cuántica se asegura de este modo, al menos en teoría, la confidencialidad de las transacciones en línea. Es por eso que tratamos de desarrollar diversas maneras de construir una red de comunicación cuántica a largas distancias. La reciente propuesta de un grupo de investigadores de la realización de una prueba del efecto EPR entre la Tierra y la Estación Espacial Internacional es un ejemplo directo de esta esperanza.

Se sabe transmitir una clave en la criptografía cuántica a través de largas distancias, con el uso de variables discretas, tales como la polarización de fotones. Sin embargo, se deben utilizar los fotones uno a uno, y no es práctico. Es mucho más fácil utilizar variables continuas, tales como la fase y la amplitud dle paquetes de ondas con estados coherentes. A continuación, se pueden utilizar componentes de telecomunicaciones estándares, y son, de alguna manera, las desigualdades de Heisenberg para estas variables continuas las que pueden hacer la criptografía cuántica.

Técnicas de comunicación cuántica mejoradas

Desafortunadamente, esto requiere el uso de técnicas sofisticadas de corrección de errores (para hacer la señal lo más clara posible), cuyo rendimiento se ha limitado a 25 km para la distribución de claves cuántica con variables continuas (Continuous Variable Clave Cuántica distribución o CVQKD en Inglés).

Estas técnicas se han mejorado recientemente, gracias a una colaboración entre físicos, informáticos e ingenieros del CNRS, Institut d’optique Graduate School, de Télécom ParisTech, de Inria (Institut national de recherche en informatique et en automatique) y de la start-up Sequrenet.

En un artículo publicado en Nature Photonics, libremente disponible en arXiv, describen un método CVQKD para una distancia de 80 km. Según el comunicado del CNRS, el éxito abre perspectivas para asegurar enlaces metropolitanas, por ejemplo, en los centros de datos regionales.

Fuente: Futura-Sciences

La idea de Mega es disponer de un espacio “en la nube” para guardar archivos de forma protegida. Recuerda a aquellos paquetes de uva prensada que se vendían en EE.UU. durante la prohibición con el aviso de “no meta usted este paquete en un barril, ni le añada agua y azúcar, ni lo deje fermentar en lugar seco y fresco durante quince días, porque entonces obtendría usted una bebida alcohólica, y eso es ilegal.”

Cualquiera que sea el uso que hagan los usuarios de Mega, proporciona una buena oportunidad de ver cómo se puede garantizar la seguridad de «la Nube». En el caso que nos ocupa, la idea es que el cliente se encargue del proceso de creación de claves, algo que supuestamente beneficia a ambas partes: el usuario controla sus claves y Mega se lava las manos en caso de uso fraudulentos de su servicio.

Todo se lleva a cabo desde el propio navegador del usuario gracias a un paquete en JavaScript que se descarga desde los servidores de Mega. Al registrarse en el servicio, el usuario introduce su nombre, dirección de email y contraseña. Después de recibir un email para confirmación haciendo clic en el enlace correspondiente, su navegador crea una pareja de claves asimétricas RSA. Es decir, utiliza el sistema de criptografía de clave pública, que usa dos claves distintas para cifrar y para descifrar. La clave de cifrado es pública (cualquiera puede conocerla y usarla para cifrar archivos), pero la clave de descifrado es secreta y conocida únicamente por el usuario.

La contraseña que ha creado el usuario sirve dos propósitos: autenticarnos frente al servicio (es decir, convencer a Mega de que yo soy yo y no otro yo), y cifrar los datos gracias a la clave maestra, que servirá para activar un algoritmo de cifra AES, considerado muy seguro. La seguridad del sistema se basa en una jerarquía de claves. Si lo que dicen en Linuxnoveles es correcto, el proceso de subida de archivos es semejante a esto:

1) Generamos una clave de 128 bits para ese archivo (llamémosle Ks)

2) Ciframos el archivo con esa clave

3) Generamos otra clave para enviar el archivo (sea Ke), imagino que con nuestra clave asimétrica RSA

4) Enviamos el archivo y su clave Ks, todo protegido con la clave Ke

5) Mega guardará tu archivo y tu clave Ks

Por supuesto, en el paso 5) no se puede almacenar Ks así por las buenas. Se supone que es secreta, así que la clave ha de ser asimismo cifrada. Qué cosas, cifrar una clave de cifrado ¿no? Pero así es más seguro, así que lo que se hace es cifrar Ks con la clave maestra del usuario. Es decir, esa clave maestra cifra la clave que descifra el archivo.

Artículo completo en: Naukas

Códigos secretos creados aplicando física cuántica fueron transmitidos por primera vez a distancias de kilómetros utilizando banda ancha común.

El avance es un paso más en la revolución de la llamada criptografía cuántica, que permite transmitir información de manera segura fundamentada en la física cuántica, en lugar de métodos convencionales, basados generalmente en problemas computacionalmente difíciles.

Pulsos diminutos de láser se utilizan para dar a los fotones una determinada alineación o polarización. Polarizaciones diferentes actúan como los 0s y 1s de la información digital, permitiendo compartir una clave criptográfica.

Lo que hace segura la clave es que cuando los fotones son observados, cambian en forma irrevocable, por lo que un intruso que intenta interceptar la clave sería detectado.

Andrew Shields, del Laboratorio de Investigaciones de Toshiba en Cambridge, Inglaterra, y sus colegas lograron ahora enviar esta información en la infraestructura de fibra óptica existente, desarrollando detectores que captan un fotón por vez y se abren sólo durante una décima de mil millonésima de segundo. La transmisión se logró a lo largo de 90 kms de cable.

El trabajo de Shields es como «intentar distinguir las estrellas mientras se mira de frente al Sol», señaló el experto en seguridad digital Alan Woodward, de la Universidad de Surrey.

«Lo que han logrado estos investigadores es usar una técnica que rápidamente pasa de una a otra de las fuentes de luz que utilizan la fibra al mismo tiempo, de modo que una se distinga de la otra».

Ampliar en: BBC MUNDO

En un artículo aparecido el 29 de mayo en Physical Review Letters se explica un método por el cual se pueden romper los sistemas criptográficos basados en los principios de la mecánica cuántica. Dicho método se basa en permitir que el flujo de datos interactúe con un estado cuántico que viaja hacia atrás en el tiempo. Es decir, se usa la teoría general de la relatividad para alterar un sistema cuántico.

Para que un sistema criptográfico sea seguro la clave está en que el código que sirve para cifrar el mensaje no sea conocido más que por el emisor y el receptor del mensaje y que dicho código no sea fácilmente deducible. Para garantizar la seguridad, sin embargo, sería necesario además que se detectase a cualquier persona extraña que intentase tener conocimiento del mensaje, no digamos ya de la clave. Esta garantía es la que da la criptografía cuántica.

Como es conocido, el hecho de medir un sistema cuántico lo altera. Esta propiedad es de la que hace uso la criptografía cuántica para asegurarse de que la clave viaja del emisor al receptor con garantía de que nadie la “escucha”, pues si lo hiciese alteraría la propia comunicación, introduciendo anomalías detectables. La comunicación se efectúa usando superposiciones cuánticas y la transmisión de estados cuánticos. En el estudio que comentamos se emplea una curva temporal cerrada para evitar la detección de la escucha, haciendo el cifrado cuántico inseguro.

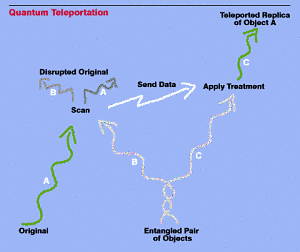

Artículo completo en: Experientia Docet

El grupo del austríaco Anton Zeilinger ha logrado un nuevo récord de distancia en el teletransporte de un estado cuántico, nada más y nada menos que 143 km entre las islas de Tenerife y La Palma, en las Islas Canarias. Como muchos ya sabréis, el teletransporte cuántico no tiene nada que ver con el teletransporte de las películas de Star Trek y similares. Solo se puede transportar el estado cuántico de un sistema cuántico a otro, siendo necesario transportar previamente uno de dichos sistemas. Además, el teletransporte cuántico no permite enviar información más rápido que la velocidad de la luz, pues para realizar el teletransporte es necesario enviar por un canal clásico cierta información clásica sobre el estado transportado, así que no se puede lograr un comunicador ansible (“Comunicador Instantáneo Filóticos Parallax”) como los de la Saga de Ender de Orson Scott Card. ¿Para qué sirve entonces el teletransporte cuántico? Para implementar ciertos protocolos de comunicación cuántica segura (que permiten saber cuándo hay un espía en al comunicación) y para implementar ciertos algoritmos cuánticos. Nada espectacular para algunos, pero cosas muy importantes para los especialistas. El artículo técnico es Xiao-song Ma et al., “Quantum teleportation using active feed-forward between two Canary Islands,” Nature, Published online 05 September 2012 [arXiv:1205.3909].

Ampiar en: Francis (th)E mule Science’s News

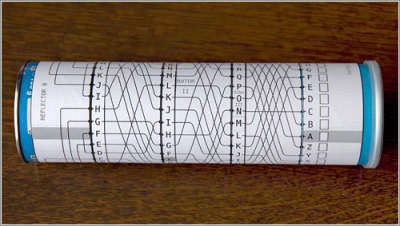

Enigma era el nombre de una máquina que disponía de un mecanismo de cifrado rotatorio, que permitía usarla tanto para cifrar como para descifrar mensajes. Varios de sus modelos fueron muy utilizados en Europa desde inicios de los años 1920.

Su fama se debe a haber sido adoptada por las fuerzas militares de Alemania desde 1930. Su facilidad de manejo y supuesta inviolabilidad fueron las principales razones para su amplio uso. Su sistema de cifrado fue finalmente descubierto y la lectura de la información que contenían los mensajes supuestamente protegidos es considerado, a veces, como la causa de haber podido concluir la Segunda Guerra Mundial al menos dos años antes de lo que hubiera acaecido sin su descifrado.

La máquina equivalente británica, Typex, y varias americanas, como la SIGABA (o M-135-C en el ejército), eran similares a Enigma. La primera máquina moderna de cifrado rotatorio, de Edward Hebern, era considerablemente menos segura, hecho constatado por William F. Friedman cuando fue ofrecida al gobierno de Estados Unidos.

Ampliar en: Wikipedia

La habilidad de teletransportar fotones a través de 100 kilómetros de espacio libre abre el camino para las comunicaciones por satélite cuánticas mediante satélites.

La teleportación es la extraordinaria capacidad de transferir objetos de un lugar a otro sin tener que viajar a través del espacio intermedio. La idea no es que el objeto material es transportado, sino la información que lo describe. Esto puede ser aplicado a un objeto similar en una nueva ubicación que efectivamente toma la nueva identidad.

Y no es en los medios de cienciaficción. Los físicos han teletransportado fotones desde el año 1997 y la técnica es ahora estándar en los laboratorios de óptica en todo el mundo.

El fenómeno que hace que esto sea posible es conocido como entrelazamiento cuántico, el vínculo profundo y misterioso que se produce cuando dos objetos cuánticos comparten la misma existencia y, sin embargo están separados en el espacio.

La teleportación resulta ser de gran utilidad. Dado que la información teletransportada no viaja a través del espacio intermedio, no puede acceder a ella en secreto un espía.

Por esa razón, la teletransportación es la tecnología que permite detrás de la criptografía cuántica, una forma de enviar la información de forma cercana al secreto perfecto.

Por desgracia, los fotones entrelazados son objetos frágiles. No pueden viajar más allá de un kilómetro más o menos en fibras ópticas porque los fotones terminan interactuando con el vidrio que rompe el entrelazamiento. Esto limita seriamente la utilidad de la criptografía cuántica.

Sin embargo, los físicos han tenido más éxito con fotones teletransportados a través de la atmósfera. En 2010, un equipo chino anunció que había teletransportado fotones individuales a una distancia de 16 kilómetros.Práctico pero no exactamente estremecedor.

Ahora el mismo equipo dice que ha batido este récord. J. Yin de la Universidad de Ciencia y Tecnología de China en Shanghai, y otros compañeros afirman que han teletransportado fotones entrelazados a una distancia de 97 kilómetros a través de un lago en China.

Eso es una hazaña impresionante por varias razones. El truco que han perfeccionado es encontrar una manera de utilizar un láser de 1.3 vatios, y unas ópticas de lujo para transmitir la luz y recibirla.

Inevitablemente, los fotones se pierden y el entrelazamiento se destruye en ese proceso. Las imperfecciones en la óptica y la turbulencia del aire son causa de algunas de estas pérdidas, pero el mayor problema es la ampliación del haz (hicieron el experimento a una altitud de unos 4000 metros). Puesto que el haz se propaga, a medida que viaja, muchos de los fotones simplemente pierden el objetivo por completo.

Así que el avance más importante que han hecho es desarrollar un mecanismo de dirección mediante un láser de guía que mantiene la precisión del haz en el blanco. Como resultado, fueron capaces de teletransportar más de 1100 fotones en cuatro horas a una distancia de 97 kilómetros.

Así que tienen claramente la vista puesta en la posibilidad de un satélite con criptografía cuántica, que proporcionaría ultra-comunicaciones seguras en todo el mundo. Eso está en marcado contraste con los pocos kilómetros que son posibles con equipos comerciales de criptografía cuántica.

Por supuesto, las tasas de transmisión de datos probablemente serán lenta y la rápida aparición de tecnología de repetidores cuánticos lograrán extender el alcance de la base en tierra de la criptografía cuántica a fin de poder llegar a todo el mundo, al menos en principio.

Sin embargo, una idea, basada en satélites del sistema de seguridad puede ser una pieza útil del equipo para tener en el techo de una embajada o distribuidos entre las fuerzas armadas.